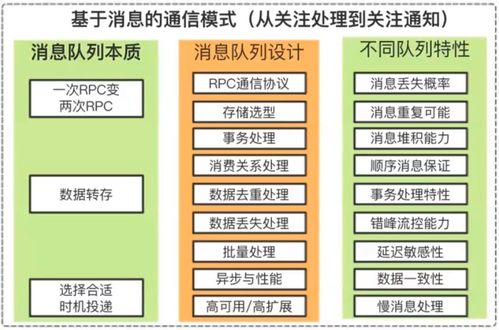

在當(dāng)今的互聯(lián)網(wǎng)應(yīng)用架構(gòu)中,分布式消息隊列已成為實現(xiàn)系統(tǒng)解耦、異步通信和流量削峰的關(guān)鍵組件。隨著其廣泛應(yīng)用,如何在設(shè)計之初就充分考慮網(wǎng)絡(luò)與信息安全,成為了軟件開發(fā)中不可忽視的核心議題。一個健壯、安全的消息隊列系統(tǒng),不僅能保障數(shù)據(jù)的高效流轉(zhuǎn),更是抵御網(wǎng)絡(luò)攻擊、保護(hù)敏感信息的第一道防線。

一、分布式消息隊列的核心架構(gòu)與安全挑戰(zhàn)

典型的分布式消息隊列(如Kafka, RabbitMQ, Pulsar)采用生產(chǎn)者-消費者模型,其核心組件包括:消息代理(Broker)、生產(chǎn)者(Producer)、消費者(Consumer)和注冊中心/協(xié)調(diào)器。這種分布式特性帶來了幾大安全挑戰(zhàn):

- 網(wǎng)絡(luò)傳輸安全:消息在網(wǎng)絡(luò)中明文傳輸易被竊聽或篡改。

- 身份認(rèn)證與授權(quán):如何確保只有合法的生產(chǎn)者/消費者才能接入和操作特定主題(Topic)或隊列。

- 數(shù)據(jù)持久化安全:存儲在磁盤上的消息數(shù)據(jù)可能面臨未授權(quán)訪問。

- 拒絕服務(wù)攻擊(DoS):惡意客戶端可能發(fā)送海量請求耗盡系統(tǒng)資源。

- 審計與追溯:出現(xiàn)安全事件時,需要完整的操作日志進(jìn)行追蹤。

二、分層安全防御體系設(shè)計

一個縱深防御的安全消息隊列應(yīng)從多個層面構(gòu)建:

1. 網(wǎng)絡(luò)與傳輸層安全

TLS/SSL加密:在所有網(wǎng)絡(luò)通信鏈路(客戶端-代理、代理-代理)上強(qiáng)制啟用TLS,防止中間人攻擊和數(shù)據(jù)竊聽。應(yīng)采用最新的協(xié)議版本(如TLS 1.3)并妥善管理證書。

網(wǎng)絡(luò)隔離:將消息隊列集群部署在獨立的網(wǎng)絡(luò)分區(qū)或VPC內(nèi),通過防火墻策略嚴(yán)格控制入口和出口流量,僅開放必要的端口。

2. 身份認(rèn)證與訪問控制

強(qiáng)身份認(rèn)證:集成企業(yè)級身份提供商(如LDAP, Kerberos, OAuth 2.0, mTLS)。例如,Kafka支持通過SASL框架集成GSSAPI (Kerberos)、PLAIN、SCRAM等多種機(jī)制。雙向TLS認(rèn)證(mTLS)能提供基于證書的強(qiáng)身份標(biāo)識。

細(xì)粒度授權(quán)(RBAC/ABAC):實現(xiàn)基于角色或?qū)傩缘脑L問控制。定義清晰的權(quán)限模型(如創(chuàng)建、寫、讀、消費、管理),確保生產(chǎn)者和消費者僅能訪問其被授權(quán)的主題或隊列。Apache Kafka的ACL機(jī)制與Apache Ranger或自定義授權(quán)插件的結(jié)合是常見實踐。

3. 數(shù)據(jù)安全

端到端加密:對于高度敏感數(shù)據(jù),可在應(yīng)用層進(jìn)行加密后再發(fā)送至隊列,確保即使存儲層被突破,數(shù)據(jù)仍不可讀。需妥善管理加密密鑰(推薦使用硬件安全模塊HSM或云KMS)。

靜態(tài)數(shù)據(jù)加密:對持久化到磁盤的消息日志和元數(shù)據(jù)啟用加密(如使用Linux的dm-crypt或云平臺的加密卷功能)。

4. 運維與審計安全

安全配置:禁用所有默認(rèn)端口和弱密碼,及時修補(bǔ)漏洞,遵循最小權(quán)限原則配置操作系統(tǒng)和容器環(huán)境。

全面審計日志:記錄所有管理操作、客戶端連接、權(quán)限變更和異常訪問嘗試,并將日志發(fā)送至受保護(hù)的獨立日志系統(tǒng)(如SIEM)進(jìn)行分析和告警。

* 配額與限流:為客戶端設(shè)置生產(chǎn)和消費的帶寬、請求速率配額,防止資源濫用和DoS攻擊。

三、在軟件開發(fā)中的安全實踐

開發(fā)者在構(gòu)建和集成消息隊列時,應(yīng)做到:

- SDK安全使用:在客戶端代碼中使用官方或受信任的SDK,并確保其版本已包含最新的安全補(bǔ)丁。在初始化連接時,必須正確配置安全參數(shù)(如TLS證書路徑、SASL機(jī)制)。

- 憑證管理:絕對不要在代碼或配置文件中硬編碼訪問密鑰、密碼。使用安全的秘密管理服務(wù)(如HashiCorp Vault、AWS Secrets Manager)在運行時動態(tài)獲取。

- 輸入驗證與消息過濾:生產(chǎn)者端應(yīng)對消息內(nèi)容進(jìn)行基本的有效性檢查,防止注入惡意負(fù)載。可以在代理端部署插件,對消息進(jìn)行輕量級過濾或清洗。

- 安全測試:將消息隊列組件納入安全測試范圍,包括滲透測試、依賴項漏洞掃描(SCA)和針對通信協(xié)議的模糊測試。

四、新興趨勢與未來展望

隨著零信任架構(gòu)和云原生技術(shù)的普及,消息隊列安全設(shè)計也在演進(jìn):

- 服務(wù)網(wǎng)格集成:通過Istio、Linkerd等服務(wù)網(wǎng)格,可以在基礎(chǔ)設(shè)施層統(tǒng)一管理服務(wù)間的TLS通信和策略,簡化消息隊列客戶端的安全配置。

- 機(jī)密計算:利用可信執(zhí)行環(huán)境(TEE)等技術(shù),實現(xiàn)內(nèi)存中消息數(shù)據(jù)的加密處理,為最高安全等級的場景提供保護(hù)。

- 基于策略的自動化安全:通過聲明式策略,自動執(zhí)行安全配置和合規(guī)性檢查,降低人為錯誤風(fēng)險。

###

設(shè)計一個安全的互聯(lián)網(wǎng)分布式消息隊列并非單一功能點的添加,而是一個貫穿于架構(gòu)設(shè)計、開發(fā)實施、部署運維全生命周期的系統(tǒng)性工程。它要求架構(gòu)師和開發(fā)者具備跨領(lǐng)域的知識,將分布式系統(tǒng)的效率與信息安全的原則深度融合。通過構(gòu)建分層的防御體系,并遵循安全的開發(fā)運維實踐,我們才能確保這條承載企業(yè)核心數(shù)據(jù)的“信息大動脈”既高效流暢,又堅不可摧,為上層業(yè)務(wù)的穩(wěn)定與創(chuàng)新奠定堅實基礎(chǔ)。